Sedikit

pengetahuan soal defense di OS Linux , kasus kali ini saya

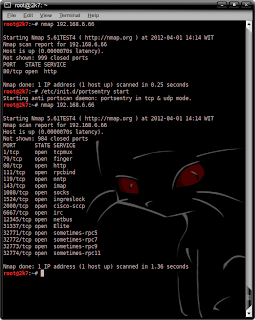

menggunakan Ubuntu 10.04, tidak aneh kalo kita suka Scanning2

(Fingerprinting) lewat Wifi atau LAN menggunakan NMAP, Kali ini ane

share dikit soal menghindari (mengelabui) scanning NMAP dari

ATTACKER. Siapa tau aja ada temen yang iseng Fingerprint laptop kita

lewat Wifi. Nah ane mau share dikit tentang Tool ini

Portsentry

merupakan tools yang digunakan untuk menghindari berbagai aktifitas

scanning (terutama stealth scanning) yang dilakukan oleh hacker.

Portsentry dapat mengingat ip address dari si hacker.

Portsentry juga

dapat membuat server kita seolah-olah menghilang dari hadapan hacker

bilamana terjadi aktifitas scanning dan juga dapat memblok IP hacker

tersebut juga secara otomatis. Tujuannya adalah untuk melindungi dari

scanning yang dilakukan oleh pihak lain.

Install

Dulu Portsentry..

#apt-get install portsentry

Konfigurasi

Portsentry-nya, pake editor Linuxnya mo pake vim,nano,pico,gedit

(Terserah)

Cari

baris 135 dan 136 :

BLOCK_UDP="0"BLOCK_TCP="0"

Ubah

angka 0 menjadi 1 :

BLOCK_UDP="1"BLOCK_TCP="1"

Kemudian

cari baris 166

#KILL_ROUTE="/sbin/route add -host $TARGET$ gw 333.444.555.666"

Hilangkan

tanda "#" dan rubah "gw 333.444.555.666" menjadi

"reject"

Jadi

seperti ini

KILL_ROUTE="/sbin/route add -host $TARGET$ reject"

Kemudian

masukan command di bawah ini untuk aktifin toolnya

#/etc/init.d/portsentry start

Keterangan

:

$

= Belum masuk jadi root

#

= Sudah sebagai root

No Comment

Terima Kasih Sudah berkunjung!! Di Mohon Untuk Meninggalkan Komen, untuk mempererat silaturahmi.... ^_^